Résultats de la recherche

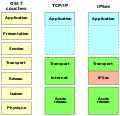

- « VPN » redirige ici. Pour les autres significations, voir VPN (homonymie). Pour les articles homonymes, voir RPV. En informatique, un réseau privé virtuel...18 kio (2 054 mots) - 20 avril 2024 à 22:51

- Pour les articles homonymes, voir Tor. Tor modifier - modifier le code - voir Wikidata (aide) Tor est un réseau informatique superposé mondial et décentralisé...36 kio (4 106 mots) - 10 mars 2024 à 21:04

- Pour les articles homonymes, voir Zombie (homonymie). En sécurité informatique, une machine zombie est un ordinateur contrôlé à l'insu de son utilisateur...6 kio (747 mots) - 18 février 2024 à 22:03

- Cet article ne cite pas suffisamment ses sources (janvier 2021). Si vous disposez d'ouvrages ou d'articles de référence ou si vous connaissez des sites...10 kio (1 111 mots) - 28 mai 2024 à 15:09

- Cet article est une ébauche concernant la sécurité informatique, la sécurité et le nucléaire. Vous pouvez partager vos connaissances en l’améliorant (comment ...2 kio (219 mots) - 5 mai 2024 à 10:59

- Pour les articles homonymes, voir IDS. En sécurité informatique, un système de détection d'intrusion (ou IDS : Intrusion detection System) est un mécanisme...54 kio (5 659 mots) - 26 mars 2024 à 11:44

- Hyphanet modifier - modifier le code - voir Wikidata (aide) Hyphanet (Freenet avant 2023) est un réseau informatique anonyme et distribué construit sur...12 kio (1 483 mots) - 31 janvier 2024 à 16:36

- Pour les articles homonymes, voir Kit. Vous lisez un « bon article » labellisé en 2011. Un rootkit Écouter ou simplement « kit » (aussi appelé « outil...58 kio (6 509 mots) - 14 septembre 2023 à 10:30

- Cet article ne cite pas suffisamment ses sources (août 2014). Si vous disposez d'ouvrages ou d'articles de référence ou si vous connaissez des sites web...27 kio (3 303 mots) - 7 mai 2024 à 15:41

- Un botnet (contraction de l'anglais « robot net » : « réseau de robots ») est un réseau de bots informatiques, des programmes connectés à Internet qui...24 kio (2 366 mots) - 29 février 2024 à 21:07

- Cet article ne cite pas suffisamment ses sources (avril 2015). Si vous disposez d'ouvrages ou d'articles de référence ou si vous connaissez des sites web...14 kio (1 692 mots) - 11 avril 2024 à 21:32

- Pour les articles homonymes, voir Passerelle. Cet article est une ébauche concernant l’informatique. Vous pouvez partager vos connaissances en l’améliorant...2 kio (222 mots) - 2 octobre 2021 à 19:40

- Ne doit pas être confondu avec dark web, web profond ou web opaque. Un darknet est un réseau superposé (ou réseau overlay) qui utilise des protocoles spécifiques...23 kio (2 447 mots) - 1 mai 2024 à 20:10

- Cet article est une ébauche concernant l’informatique. Vous pouvez partager vos connaissances en l’améliorant (comment ?) selon les recommandations des...2 kio (265 mots) - 15 mai 2022 à 21:27

- Cet article est une ébauche concernant la sécurité informatique. Vous pouvez partager vos connaissances en l’améliorant (comment ?) selon les recommandations...2 kio (131 mots) - 4 juin 2020 à 23:19

- Cet article doit être actualisé (novembre 2008). Des passages de cet article ne sont plus d’actualité ou annoncent des événements désormais passés. Améliorez-le...6 kio (591 mots) - 29 février 2024 à 21:12

- Cet article ne cite pas suffisamment ses sources (septembre 2012). Si vous disposez d'ouvrages ou d'articles de référence ou si vous connaissez des sites...4 kio (580 mots) - 13 janvier 2024 à 16:51

- Cet article ne cite pas suffisamment ses sources (mars 2010). Si vous disposez d'ouvrages ou d'articles de référence ou si vous connaissez des sites web...9 kio (900 mots) - 29 février 2024 à 21:20

- Le cross-site scripting (abrégé XSS) est un type de faille de sécurité des sites web permettant d'injecter du contenu dans une page, provoquant ainsi des...13 kio (1 645 mots) - 7 mars 2024 à 14:58

- Cet article est une ébauche concernant Internet, l’informatique et la sécurité. Vous pouvez partager vos connaissances en l’améliorant (comment ?) selon...5 kio (450 mots) - 29 février 2024 à 21:39